A todos nos gustaría poder asegurar nuestra información de manera que el acceso a ella sea totalmente privado, y que ningún desconocido pueda acceder a ella, probablemente ninguno de los que lean esto, tenga los medios necesarios para crear un lugar seguro donde alojar y salvaguaradar esta información con un servidor independiente, pues esta lista de software puede que sirva de ayuda;

A todos nos gustaría poder asegurar nuestra información de manera que el acceso a ella sea totalmente privado, y que ningún desconocido pueda acceder a ella, probablemente ninguno de los que lean esto, tenga los medios necesarios para crear un lugar seguro donde alojar y salvaguaradar esta información con un servidor independiente, pues esta lista de software puede que sirva de ayuda;

Muchas veces la seguridad de tus contraseñas deja mucho que desear y cualquiera que quiera conseguir acceder a tu información puede llegar a adivinar esta contraseña por “fuerza bruta”…

La mayoría de los ataques “profesionales” de fuerza bruta se hace “offline”, es decir que se obtiene el archivo que contiene la lista encriptada de passwords y se trabaja desde la propia casa, sin necesidad de estar conectados. Si un password tiene cuatro números hay 10*10*10*10 combinaciones posibles, es decir solo 10.000 combinaciones. Un ataque de fuerza bruta sobre un password de este tipo es sumamente fácil ya que cualquier PC casero puede manejar con comodidad alrededor de 1.000.000 de combiunaciones por segundo.

www.bradanovic.cl

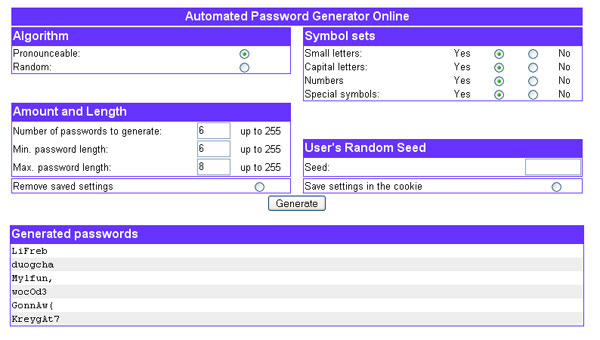

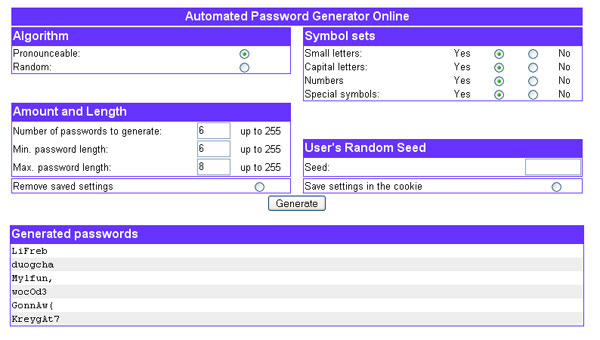

Automated Password Generator

Para evitar estos problemas y conseguir passwords realmente fuertes tenemos este programa:

APG Online (Versión Web)

Download APG (Automated Password Generator)

Estes es un ejemplo con las passwords generadas a partir de las opciones defecto:

LiFreb

duogcha

Mylfun,

wocOd3

GonnAw(

KreygAt7

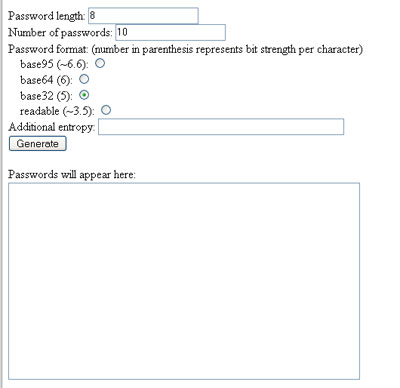

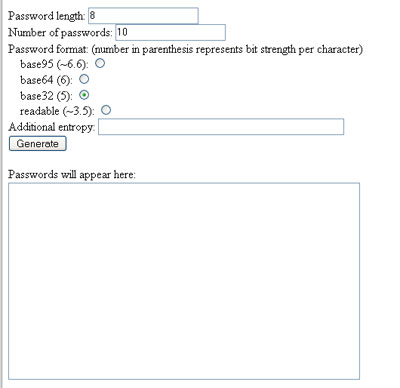

David Finch’s Strong Password Generator

Muy parecido al anterior, pero podríamos catalogarlo como la versión para expertos con menos opciones pero más interesantes.

Strong Password Generator (Versión Web)

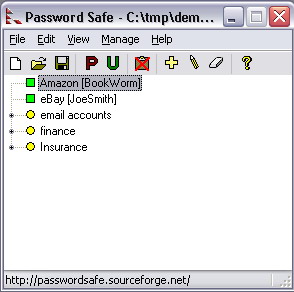

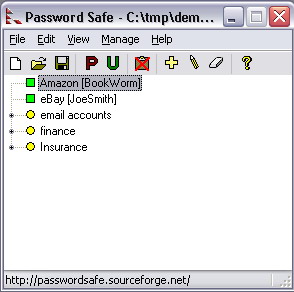

Password Safe

Probablemente no seas capaz de recordar las passwords generadas con los programas citados anteriormente para ello te propongo el uso de este programa:

Download Password Safe

Download KeePass Password Safe

Personalmente me decanto por el primero pero puedes probar ambos ya que se pueden exportar tus claves de una a otro sin problemas.

Puede que con esto no tengamos suficente para sentir que nuestra información confidencial está alejada de usuarios malicioso para ello podemos entonces encriptar nuestros archivos:

La encriptación es el proceso mediante el cual cierta información o “texto plano” es cifrado de forma que el resultado sea ilegible a menos que se conozcan los datos necesarios para su interpretación.

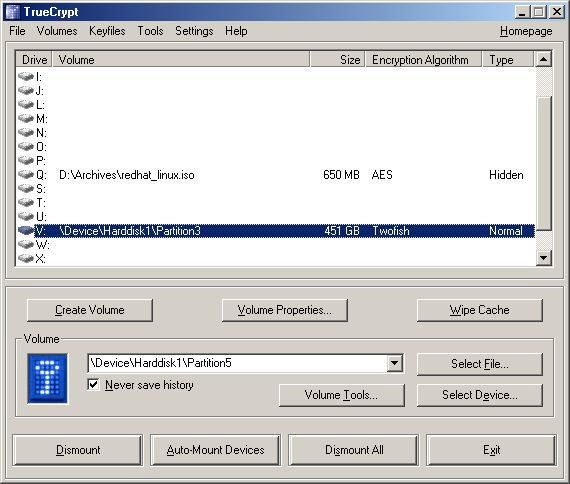

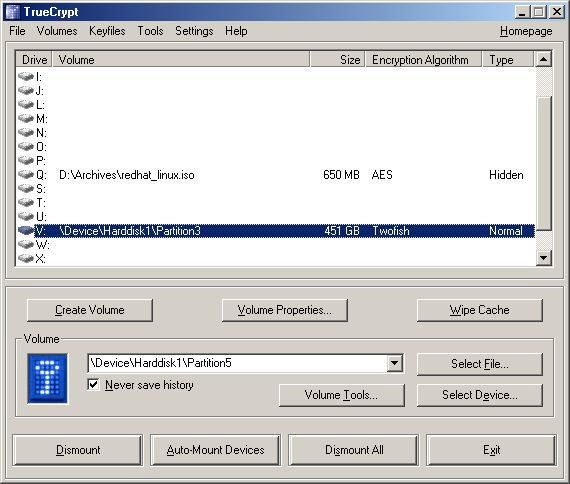

TrueCrypt

TrueCrypt es un software gratuito para encriptar y ocultar los datos de tu ordenador.

Lo que hace TrueCrypt es crear un “volumen único”, que consiste en un archivo que puede tener cualquier nombre y que TrueCrypt puede montar como una unidad de disco, con su identificación respectiva, según el Sistema Operativo utilizado.

El contenido de ese archivo tiene su propio [[filesystem]] y todo lo necesario para operar como una unidad común de almacenamiento.

Lo que grabamos en esa unidad virtual se encripta con la potencia de cifrado que el usuario elija. Cuando se “monta” la unidad a través de TrueCrypt, se pide la contraseña que el usuario escogió al momento de crear este archivo secreto.

Con esta aplicación podremos cifrar discos duros o particiones enteros, con multitud de algoritmos (AES-256, Blowfish, CAST5, Serpent, Triple DES y Twofish) y opciones.

Página Oficial de TrueCrypt

Download TrueCrypt

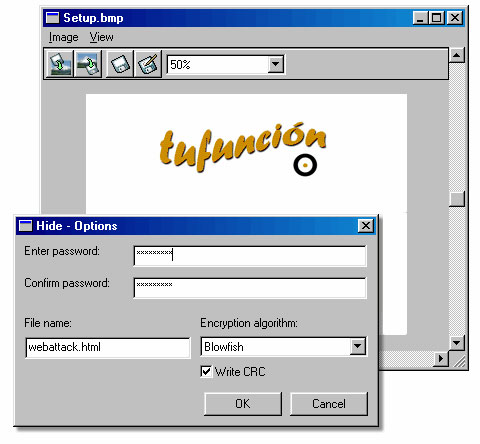

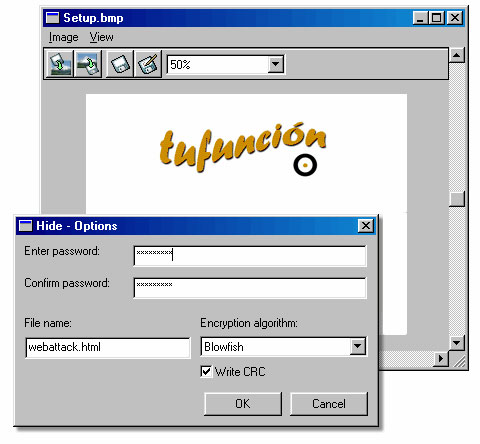

Hide In Picture

Te permite esconder cualquier tipo de archivo dentro de una imagen.

La imagen aparentemente normal contiene datos ocultos.

Puedes utilizar una contraseña para esconder tus archivos y sólo aquellos que conozcan la contraseña serán capaces de ver el contenido privado, sin tener la clave correspondiente nadie podrá estar seguro de que hay algo escondido en una inocente imagen, por ejemplo.

HIP es una buena manera de proteger tu información confidencial de usuarios maliciosos.

Download Hyde in Picture

Enlaces Relacionados

Datos de seguridad en contraseñas

El mejor antivirus

Google alerta de sitios inseguros

Apunte de seguridad y privacidad (Windows)

¿Tus vecinos te roban ancho de banda?…Castígalos

Los 10 virus más destructivos de la historia

5 Vulnerabilidades comunes en PHP

A todos nos gustaría poder asegurar nuestra información de manera que el acceso a ella sea totalmente privado, y que ningún desconocido pueda acceder a ella, probablemente ninguno de los que lean esto, tenga los medios necesarios para crear un lugar seguro donde alojar y salvaguaradar esta información con un servidor independiente, pues esta lista de software puede que sirva de ayuda;

A todos nos gustaría poder asegurar nuestra información de manera que el acceso a ella sea totalmente privado, y que ningún desconocido pueda acceder a ella, probablemente ninguno de los que lean esto, tenga los medios necesarios para crear un lugar seguro donde alojar y salvaguaradar esta información con un servidor independiente, pues esta lista de software puede que sirva de ayuda;